Memasuki semester kedua, siswa kelas 8 akan mendalami berbagai aspek Teknologi Informasi dan Komunikasi (TIK). Materi yang disajikan biasanya lebih terfokus pada aplikasi praktis dan konsep-konsep yang lebih mendalam. Untuk membantu Anda mempersiapkan diri menghadapi penilaian akhir semester, artikel ini menyajikan contoh-contoh soal TIK kelas 8 semester 2 beserta jawabannya. Soal-soal ini dirancang untuk mencakup berbagai topik penting yang umum diajarkan, mulai dari pengoperasian perangkat lunak, konsep jaringan, hingga etika digital.

Outline Artikel:

-

Pendahuluan

- Pentingnya TIK dalam Kehidupan Modern

- Tujuan Pembelajaran TIK Kelas 8 Semester 2

- Manfaat Latihan Soal

-

Soal Pilihan Ganda

- Kategori 1: Pengoperasian Perangkat Lunak Aplikasi

- Contoh Soal 1 (Pengolah Angka)

- Contoh Soal 2 (Pengolah Kata)

- Contoh Soal 3 (Presentasi)

- Kategori 2: Konsep Dasar Jaringan Komputer

- Contoh Soal 4 (Topologi Jaringan)

- Contoh Soal 5 (Protokol Jaringan)

- Kategori 3: Internet dan Keamanan Informasi

- Contoh Soal 6 (Pencarian Informasi)

- Contoh Soal 7 (Keamanan Akun)

- Kategori 4: Etika dan Budaya Digital

- Contoh Soal 8 (Hak Cipta dan Plagiarisme)

- Contoh Soal 9 (Etiket Berinternet)

- Kategori 1: Pengoperasian Perangkat Lunak Aplikasi

-

Soal Uraian Singkat

- Kategori 1: Pengoperasian Perangkat Lunak Aplikasi

- Contoh Soal 10 (Fungsi Rumus Pengolah Angka)

- Contoh Soal 11 (Memformat Dokumen Pengolah Kata)

- Kategori 2: Konsep Dasar Jaringan Komputer

- Contoh Soal 12 (Perbedaan LAN dan WAN)

- Contoh Soal 13 (Manfaat Jaringan Komputer)

- Kategori 3: Internet dan Keamanan Informasi

- Contoh Soal 14 (Langkah Melindungi Data Pribadi)

- Contoh Soal 15 (Cara Mengatasi Phishing)

- Kategori 4: Etika dan Budaya Digital

- Contoh Soal 16 (Pentingnya Netiket)

- Contoh Soal 17 (Dampak Negatif Cyberbullying)

- Kategori 1: Pengoperasian Perangkat Lunak Aplikasi

-

Soal Uraian Panjang

- Kategori 1: Integrasi Perangkat Lunak

- Contoh Soal 18 (Membuat Presentasi dari Data Angka)

- Kategori 2: Perancangan Jaringan Sederhana

- Contoh Soal 19 (Menjelaskan Topologi Star)

- Kategori 3: Pengelolaan Keamanan Digital

- Contoh Soal 20 (Merancang Kebijakan Keamanan Digital Sederhana)

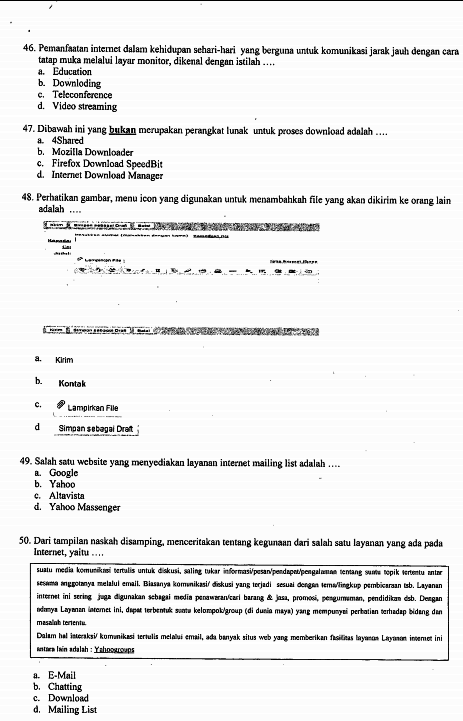

- Kategori 1: Integrasi Perangkat Lunak

-

Kesimpulan

- Pentingnya Konsistensi dalam Belajar

- Sumber Belajar Tambahan

Pendahuluan

Di era digital seperti sekarang, kemampuan menggunakan Teknologi Informasi dan Komunikasi (TIK) bukan lagi sekadar pilihan, melainkan sebuah kebutuhan. Mulai dari berkomunikasi, mencari informasi, hingga menyelesaikan tugas sekolah, TIK memegang peranan sentral. Kelas 8 semester 2 merupakan tahap penting di mana siswa tidak hanya diajak mengenal berbagai alat dan aplikasi, tetapi juga memahami konsep-konsep yang mendasarinya serta implikasinya dalam kehidupan sehari-hari.

Tujuan pembelajaran TIK di semester ini biasanya mencakup penguasaan lebih lanjut terhadap perangkat lunak aplikasi perkantoran (pengolah angka, pengolah kata, presentasi), pemahaman dasar tentang jaringan komputer, penggunaan internet yang aman dan bijak, serta etika dalam berinteraksi di dunia maya.

Untuk memastikan pemahaman yang kuat terhadap materi ini, latihan soal menjadi salah satu metode yang efektif. Dengan mengerjakan berbagai tipe soal, siswa dapat menguji sejauh mana pemahaman mereka, mengidentifikasi area yang masih lemah, dan membiasakan diri dengan format pertanyaan yang mungkin muncul dalam penilaian. Artikel ini akan menyajikan contoh-contoh soal TIK kelas 8 semester 2 yang mencakup berbagai topik penting, dilengkapi dengan jawabannya untuk membantu proses belajar Anda.

Soal Pilihan Ganda

Kategori 1: Pengoperasian Perangkat Lunak Aplikasi

-

Untuk membuat tabel perhitungan gaji karyawan yang kompleks, aplikasi pengolah angka mana yang paling tepat digunakan?

a. Microsoft Word

b. Microsoft PowerPoint

c. Microsoft Excel

d. Adobe PhotoshopJawaban: c. Microsoft Excel

Penjelasan: Microsoft Excel dirancang khusus untuk pengolahan data berupa angka, pembuatan tabel, perhitungan rumus, dan analisis data. -

Manakah dari fitur berikut yang paling efektif digunakan untuk membuat daftar isi otomatis pada sebuah laporan?

a. Fitur Mail Merge

b. Fitur Styles (Gaya) dan Table of Contents (Daftar Isi)

c. Fitur Spell Check

d. Fitur Page BreakJawaban: b. Fitur Styles (Gaya) dan Table of Contents (Daftar Isi)

Penjelasan: Fitur Styles digunakan untuk memberikan format konsisten pada judul dan subjudul, yang kemudian dapat digunakan oleh fitur Table of Contents untuk membuat daftar isi secara otomatis berdasarkan struktur dokumen. -

Ketika Anda ingin menampilkan data statistik penjualan produk dalam bentuk visual yang menarik, fitur presentasi apa yang paling direkomendasikan?

a. Menambahkan gambar latar belakang

b. Menggunakan SmartArt Graphics

c. Memasukkan grafik dan diagram

d. Memilih transisi antar slideJawaban: c. Memasukkan grafik dan diagram

Penjelasan: Grafik dan diagram adalah cara paling efektif untuk merepresentasikan data statistik secara visual agar mudah dipahami oleh audiens.

Kategori 2: Konsep Dasar Jaringan Komputer

-

Sebuah jaringan yang menghubungkan komputer-komputer dalam area geografis yang terbatas, seperti satu gedung atau kampus, umumnya disebut sebagai:

a. WAN (Wide Area Network)

b. MAN (Metropolitan Area Network)

c. LAN (Local Area Network)

d. PAN (Personal Area Network)Jawaban: c. LAN (Local Area Network)

Penjelasan: LAN adalah jenis jaringan komputer yang mencakup area fisik kecil, seperti rumah, kantor, atau gedung. -

Protokol yang bertanggung jawab untuk pengiriman email dari server pengirim ke server penerima adalah:

a. HTTP (Hypertext Transfer Protocol)

b. FTP (File Transfer Protocol)

c. SMTP (Simple Mail Transfer Protocol)

d. TCP (Transmission Control Protocol)Jawaban: c. SMTP (Simple Mail Transfer Protocol)

Penjelasan: SMTP adalah protokol standar untuk mengirim email.

Kategori 3: Internet dan Keamanan Informasi

-

Untuk mencari informasi mengenai sejarah perkembangan internet, kata kunci yang paling efektif untuk diketikkan pada mesin pencari adalah:

a. internet

b. sejarah internet

c. perkembangan internet

d. sejarah perkembangan internetJawaban: d. sejarah perkembangan internet

Penjelasan: Menggunakan frasa yang lebih spesifik akan menghasilkan hasil pencarian yang lebih relevan. -

Tindakan pencegahan paling penting untuk menjaga keamanan akun media sosial Anda dari peretasan adalah:

a. Menggunakan kata sandi yang mudah diingat.

b. Berbagi kata sandi dengan teman dekat.

c. Mengaktifkan autentikasi dua faktor.

d. Mengunduh semua aplikasi yang diminta.Jawaban: c. Mengaktifkan autentikasi dua faktor.

Penjelasan: Autentikasi dua faktor menambahkan lapisan keamanan ekstra selain kata sandi.

Kategori 4: Etika dan Budaya Digital

-

Mengambil sebagian atau seluruh karya orang lain tanpa menyebutkan sumbernya merupakan bentuk pelanggaran yang disebut:

a. Copyright infringement

b. Plagiarism (Plagiarisme)

c. Hacking

d. PhishingJawaban: b. Plagiarism (Plagiarisme)

Penjelasan: Plagiarisme adalah tindakan menyalin karya orang lain dan mengakuinya sebagai milik sendiri. -

Ketika berkomunikasi melalui forum online, sebaiknya Anda:

a. Menggunakan huruf kapital semua agar pesan lebih terlihat.

b. Mengabaikan tata bahasa dan ejaan demi kecepatan.

c. Menghormati pendapat orang lain meskipun berbeda.

d. Menyebarkan informasi pribadi Anda kepada siapa saja.Jawaban: c. Menghormati pendapat orang lain meskipun berbeda.

Penjelasan: Menghargai perbedaan pendapat adalah inti dari etiket berinternet (netiket).

Soal Uraian Singkat

-

Jelaskan fungsi dari rumus

SUMpada aplikasi pengolah angka seperti Microsoft Excel!

Jawaban: RumusSUMdigunakan untuk menjumlahkan nilai-nilai dalam rentang sel tertentu. Contoh:=SUM(A1:A10)akan menjumlahkan semua angka yang ada di sel A1 hingga A10. -

Sebutkan dua cara untuk memformat teks agar menjadi tebal (bold) dalam dokumen pengolah kata!

Jawaban:- Memblok teks yang ingin ditebalkan, lalu menekan kombinasi tombol

Ctrl + B(pada Windows) atauCmd + B(pada Mac). - Memblok teks, lalu mengklik ikon huruf ‘B’ (Bold) pada toolbar format teks.

- Memblok teks yang ingin ditebalkan, lalu menekan kombinasi tombol

-

Jelaskan perbedaan mendasar antara jaringan LAN dan WAN!

Jawaban: Perbedaan mendasar terletak pada jangkauan geografisnya. LAN (Local Area Network) mencakup area yang sempit (misalnya, satu gedung), sementara WAN (Wide Area Network) mencakup area yang luas (misalnya, antar kota, antar negara). -

Sebutkan dua manfaat utama dari adanya jaringan komputer di sekolah!

Jawaban:- Memudahkan berbagi sumber daya, seperti printer atau koneksi internet.

- Memungkinkan akses bersama ke file dan aplikasi, sehingga mempermudah kolaborasi antar siswa dan guru.

-

Berikan dua contoh langkah konkret yang bisa dilakukan seseorang untuk melindungi data pribadinya saat menggunakan internet!

Jawaban:- Menggunakan kata sandi yang kuat dan unik untuk setiap akun online, serta menggantinya secara berkala.

- Berhati-hati saat mengklik tautan atau mengunduh lampiran dari sumber yang tidak dikenal atau mencurigakan.

-

Apa yang dimaksud dengan "phishing" dan bagaimana cara menghindarinya?

Jawaban: Phishing adalah upaya penipuan untuk mendapatkan informasi sensitif (seperti nama pengguna, kata sandi, atau detail kartu kredit) dengan menyamar sebagai entitas tepercaya dalam komunikasi elektronik. Cara menghindarinya adalah dengan selalu waspada terhadap email atau pesan yang meminta informasi pribadi, memeriksa alamat pengirim, tidak mengklik tautan sembarangan, dan memverifikasi permintaan penting melalui saluran komunikasi lain. -

Mengapa "netiket" (etiket berinternet) itu penting dalam berkomunikasi di dunia maya?

Jawaban: Netiket penting untuk menciptakan lingkungan komunikasi online yang sopan, saling menghormati, dan produktif. Dengan mematuhi netiket, kita dapat mencegah kesalahpahaman, konflik, dan menciptakan interaksi yang lebih positif di dunia maya. -

Jelaskan salah satu dampak negatif dari cyberbullying terhadap korbannya!

Jawaban: Salah satu dampak negatif cyberbullying adalah penurunan kepercayaan diri dan rasa harga diri korban. Korban bisa merasa terisolasi, cemas, depresi, bahkan mengalami trauma psikologis yang berkepanjangan akibat pelecehan yang terus-menerus di dunia maya.

Soal Uraian Panjang

-

Anda memiliki data penjualan bulanan produk A, B, dan C selama satu tahun dalam sebuah tabel di Microsoft Excel. Jelaskan langkah-langkah rinci untuk membuat sebuah grafik batang (bar chart) yang membandingkan penjualan ketiga produk tersebut setiap bulannya, dan kemudian menyisipkan grafik tersebut ke dalam sebuah slide presentasi di Microsoft PowerPoint!

Jawaban:

Langkah-langkah di Microsoft Excel:- Persiapan Data: Pastikan data penjualan Anda tersusun rapi dalam kolom-kolom yang jelas, misalnya: Kolom A untuk Bulan, Kolom B untuk Penjualan Produk A, Kolom C untuk Penjualan Produk B, dan Kolom D untuk Penjualan Produk C.

- Seleksi Data: Blok seluruh rentang data yang ingin Anda masukkan ke dalam grafik, termasuk header kolom (nama produk) dan header baris (nama bulan).

- Memasukkan Grafik: Buka tab "Insert" (Sisipkan) di ribbon Excel. Di grup "Charts" (Bagan), pilih ikon "Column" atau "Bar" (Kolom atau Batang), lalu pilih jenis grafik batang yang Anda inginkan (misalnya, Clustered Column Chart).

- Penyesuaian Grafik (Opsional): Setelah grafik muncul, Anda dapat menyesuaikan judul grafik, label sumbu, menambahkan legenda, atau mengubah warna sesuai kebutuhan. Klik pada elemen grafik yang ingin diubah dan gunakan opsi yang tersedia di tab "Chart Design" dan "Format".

Langkah-langkah Menyisipkan ke Microsoft PowerPoint:

- Salin Grafik: Klik pada grafik yang sudah Anda buat di Excel. Kemudian, tekan

Ctrl + C(atauCmd + C) untuk menyalinnya. - Buka Presentasi PowerPoint: Buka file presentasi PowerPoint Anda dan pilih slide tempat Anda ingin menyisipkan grafik.

-

Tempel Grafik: Klik kanan pada slide di area yang diinginkan, lalu pilih opsi "Paste" (Tempel). Anda akan melihat beberapa pilihan paste:

- Use Destination Theme & Embed Workbook: Grafik akan menggunakan desain slide PowerPoint dan data Excel akan disematkan.

- Keep Source Formatting & Embed Workbook: Grafik akan mempertahankan format Excel dan data disematkan.

- Use Destination Theme & Link Data: Grafik akan menggunakan desain slide PowerPoint dan data akan terhubung ke file Excel asli. Perubahan di Excel akan otomatis terupdate di PowerPoint.

- Keep Source Formatting & Link Data: Grafik akan mempertahankan format Excel dan data terhubung ke file Excel asli.

- Picture: Grafik disisipkan sebagai gambar statis.

Pilihlah opsi yang paling sesuai dengan kebutuhan Anda. Opsi "Use Destination Theme & Embed Workbook" atau "Keep Source Formatting & Embed Workbook" seringkali menjadi pilihan yang baik untuk kemudahan pengelolaan.

- Atur Ukuran dan Posisi: Sesuaikan ukuran dan posisi grafik di slide presentasi agar terlihat rapi dan informatif.

-

Jelaskan konsep dasar dari topologi jaringan "Star" (Bintang). Gambarkan skema sederhananya dan sebutkan kelebihan serta kekurangan dari topologi ini!

Jawaban:

Konsep Dasar Topologi Star:

Dalam topologi Star, semua perangkat (komputer, printer, dll.) terhubung ke satu titik pusat. Titik pusat ini biasanya berupa sebuah switch atau hub. Setiap perangkat memiliki kabelnya sendiri yang terhubung langsung ke perangkat pusat ini.Skema Sederhana:

/ | / | / |Kelebihan Topologi Star:

- Kemudahan Pemasangan dan Konfigurasi: Relatif mudah untuk diinstal dan dikonfigurasi karena setiap perangkat memiliki koneksi langsung ke pusat.

- Kemudahan Deteksi dan Isolasi Kesalahan: Jika satu kabel atau satu perangkat mengalami masalah, hanya perangkat tersebut yang terpengaruh, dan jaringan secara keseluruhan tetap berjalan. Hal ini memudahkan dalam identifikasi dan perbaikan masalah.

- Performa Baik: Karena setiap perangkat memiliki jalur komunikasi sendiri ke pusat, tidak terjadi banyak tabrakan data (collision) jika dibandingkan dengan topologi lain seperti Bus.

Kekurangan Topologi Star:

- Ketergantungan pada Titik Pusat: Jika switch atau hub di tengah jaringan mengalami kerusakan atau kegagalan, seluruh jaringan akan mati total.

- Membutuhkan Lebih Banyak Kabel: Dibandingkan topologi lain seperti Bus, topologi Star membutuhkan lebih banyak kabel karena setiap perangkat harus memiliki kabel tersendiri ke pusat.

- Biaya Lebih Mahal: Penggunaan switch atau hub sebagai perangkat pusat dapat menambah biaya instalasi jaringan.

-

Bayangkan Anda diminta untuk merancang sebuah kebijakan keamanan digital sederhana untuk penggunaan komputer di laboratorium TIK sekolah Anda. Sebutkan minimal lima poin penting yang harus ada dalam kebijakan tersebut dan jelaskan mengapa masing-masing poin itu penting!

Jawaban:

Berikut adalah lima poin penting dalam kebijakan keamanan digital sederhana untuk laboratorium TIK sekolah:-

Penggunaan Akun dan Kata Sandi yang Aman:

- Poin Kebijakan: Setiap siswa wajib menggunakan akun yang diberikan dan membuat kata sandi yang kuat (kombinasi huruf besar, kecil, angka, dan simbol). Kata sandi tidak boleh dibagikan kepada siapa pun.

- Alasan Penting: Mencegah akses tidak sah ke akun pengguna dan data pribadi siswa di dalam sistem laboratorium. Kata sandi yang kuat mempersulit orang lain menebak atau meretas akun.

-

Larangan Mengunduh dan Menginstal Perangkat Lunak Sembarangan:

- Poin Kebijakan: Siswa dilarang keras mengunduh atau menginstal perangkat lunak, aplikasi, atau game apa pun ke dalam komputer laboratorium tanpa izin dari guru TIK.

- Alasan Penting: Mencegah penyebaran malware (virus, spyware, dll.) yang dapat merusak sistem, mencuri data, atau mengganggu kinerja komputer. Perangkat lunak yang tidak dikenal bisa saja mengandung ancaman keamanan.

-

Berhati-hati dalam Mengakses Internet dan Mengklik Tautan:

- Poin Kebijakan: Siswa harus berhati-hati saat menjelajahi internet. Hindari mengklik tautan atau membuka lampiran dari situs web atau email yang mencurigakan atau tidak dikenal.

- Alasan Penting: Melindungi dari serangan phishing, situs web berbahaya, dan unduhan malware. Banyak penipuan online terjadi melalui tautan atau lampiran yang terlihat sah namun sebenarnya berbahaya.

-

Menjaga Kebersihan Data dan Tidak Menyimpan File Pribadi di Komputer:

- Poin Kebijakan: Siswa tidak diperkenankan menyimpan file pribadi (foto, dokumen pribadi, dll.) secara permanen di hard disk komputer laboratorium. Jika perlu menyimpan, gunakan media penyimpanan eksternal (USB flash drive) dan pastikan untuk menghapusnya setelah selesai digunakan, atau simpan di penyimpanan awan jika diizinkan.

- Alasan Penting: Menghindari potensi kebocoran data pribadi jika komputer digunakan oleh orang lain setelahnya. Selain itu, menjaga ruang penyimpanan komputer laboratorium tetap bersih dan efisien.

-

Pelaporan Insiden Keamanan:

- Poin Kebijakan: Jika siswa menemukan sesuatu yang mencurigakan pada komputer (misalnya, muncul pesan aneh, komputer berjalan lambat tiba-tiba, atau ada aktivitas yang tidak dikenal), mereka wajib segera melaporkannya kepada guru TIK.

- Alasan Penting: Memungkinkan penanganan cepat terhadap potensi masalah keamanan. Semakin cepat insiden dilaporkan, semakin cepat pula tindakan perbaikan dapat diambil, meminimalkan kerusakan yang lebih luas.

-

Kesimpulan

Mempelajari TIK di kelas 8 semester 2 mencakup berbagai aspek penting yang akan sangat bermanfaat di jenjang pendidikan selanjutnya dan kehidupan sehari-hari. Contoh-contoh soal yang disajikan di atas mencakup materi-materi kunci yang sering diujikan, mulai dari penggunaan aplikasi perkantoran, konsep dasar jaringan, hingga pentingnya keamanan dan etika digital.

Kunci utama dalam menguasai materi TIK adalah konsistensi dalam belajar dan praktik. Jangan ragu untuk mencoba sendiri berbagai fitur yang ada pada perangkat lunak, membangun pemahaman konsep dengan membaca materi tambahan, dan mendiskusikannya dengan teman atau guru. Semakin sering Anda berlatih dan menguji pemahaman melalui soal-soal seperti ini, semakin siap Anda menghadapi penilaian akhir semester. Selamat belajar!